Permissions: Was dein Phone so von dir will

Jede App auf jedem Phone fragt dich nach Erlaubnis um auf Komponenten und Software zugreifen zu dürfen. Der vernünftige Umgang mit Permissions ist schwierig, da sie auch meist undurchsichtig sind. Zudem nimmst du sie oft einfach ohne Hinterfragen an. Ein Blick auf das wohl kaputteste Feature der Smartphone-Welt.

«Sie, dieses Handy will ich nicht», sagt eine Kundin im Zürcher Shop.

Sie hat gerade ein Ersatzhandy aus der Flotte der digitec-Ersatzphones erhalten und richtet das Lenovo P2 im Shop ein. Das Phone ist das Modell, dass dir die Shop Assistants geben, wenn sie deines einschicken müssen. Die Wahl fiel auf das P2, da es kostengünstig, leistungsstark und stabil ist, also mehrere Kunden überleben sollte. Es hat das Wiko Highway Star abgelöst, das jahrelang gute Dienste geleistet hat.

Warum also will die Kundin das nicht?

«Die Kontakt-App des Handys will Zugriff auf meinen Standort. Ich will das nicht.»

Gut gedacht. Eine Kontakt-App sollte wirklich nicht auf die Standortdaten zugreifen müssen. Wozu auch. Die App liest deine Google-Kontakte aus und stellt sie in Lenovos Design dar. Mehr soll sie nicht. Vielleicht braucht sie die Permission «Camera», wenn dir die App die Möglichkeit gibt, ein Foto von deinem Kollegen zu machen und das dann als Kontaktbild zu verwenden. Aber «Location» ist etwas absurd.

Der Workaround für die Kundin ist einfach: Google Contacts braucht zwar auch einen Berg an/von Permissions, aber nicht die Location Data. Besagter Berg klingt zwar bedrohlich, ist er aber nicht. Schauen wir uns das im Detail an.

Der Berg Permissions auseinandergenommen

Das Verständnis von Permissions benötigt etwas Verständnis der Hardware deines Phones. Dein Phone ist keine Kiste voll schwarzer Magie, sondern ein Computer. Computer folgen immer einer Logik, selbst wenn du für ihr Verständnis etwas um die Ecke denken musst.

Daher schnell ein Einschub, in dem ich dir die schwarze Magie entschwärze.

Interlude: Warum eine Taschenlampen-App Zugriff auf deine Kamera braucht

Ein gutes Beispiel, wie du um die Ecke denken musst, ist die Taschenlampen-App. Wenn du im Dunkeln etwas suchst, dann ist die Taschenlampe an deinem Phone ein Lebensretter. Denn wer hat schon immer eine Taschenlampe zur Hand? Die meisten neuen Phones haben eine Taschenlampe fest in der Android-ROM verbaut. Sollte das aber nicht der Fall sein, kannst du auf eine Taschenlampen-App zurückgreifen.

Sobald du die App installierst, fragt die App nach der Permission «Camera». Warum?

Die Taschenlampe an deinem Phone ist in Tat und Wahrheit gar keine Taschenlampe. Sie ist der Blitz der Kamera, der eigentlich auch kein Blitz ist, sondern einfach eine LED-Glühbirne. Ferner ist dieses LED Teil des Kamera-Systems deines Phones.

Wenn du die Taschenlampe anschaltest, dann sagst du dem Phone im Wesentlichen «Du machst jetzt einen Blitz bis ich sage, dass du aufhören sollst.» Dazu muss die App mit dem Kamera-System reden. Daher die Permission «Camera». Dazu kommt noch die Permission «Control Flashlight», aus offensichtlichen Gründen.

Google Contacts auf Permissions-Ebene

So, damit haben wir mal ein Beispiel. Nehmen wir nun die Permissions von Google Contacts auseinander. Denn die App erfordert zwar einiges an Permissions, dies aber nicht direkt ohne Grund. Zum Teil habe ich bei der Interpretation der Berechtigungen etwas orakeln müssen, da Google nicht ganz klar kommuniziert, wozu die Berechtigungen tatsächlich genutzt werden.

Identity

- find accounts on the device: Zugriff auf Accounts, die mit dem Phone verknüpft sind, sprich Google, Facebook, LinkedIn...

- add or remove accounts: Die oben gefundenen Konten verwalten

- read your own contact card: Die eigenen Kontaktdaten auslesen

- modify your own contact card: Die eigenen Kontaktdaten anpassen

Calendar

- read calendar events plus confidential information: Geburtstage eintragen, Termineinladungen versenden, ....

Contacts

- find accounts on the device: Zugriff auf Accounts, die mit dem Phone verknüpft sind, sprich Google, Facebook, LinkedIn...

- read your contacts: Kontaktdaten auslesen

- modify your contacts: Kontaktdaten nur auf deinem Account verändern. Änderungen hier werden die Kontaktdaten deiner Freunde nicht verändern. Zum Beispiel: Du speicherst deine Mutter nicht unter ihrem Namen sondern als «Mami» ab

SMS

- read your text messages (SMS or MMS): Assoziation von Kontakt mit Textnachrichten

Phone

- directly call phone numbers: Direkt aus der Kontaktapp anrufen, oft ist die Umkehrung dieser Funktion in der Telefon-App des Phones hinterlegt

- read call log: Anrufprotokoll, oft Kontaktierte, ...

- read phone status and identity: Wichtig, wenn du deine Kontakte kategorisiert hast und gewisse Kontakte trotz Ruhemodus dich stören dürfen

Photos / Media / Files

- read the contents of your USB storage: Fotos deiner Kontakte, Fotos den Kontakten zuordnen

- Storage: Dafür braucht die App generell Zugriff auf den Speicher

- read the contents of your USB storage: Zugriff generell auf den USB-Speicher (falls vorhanden)

- Device ID & call information: Bei Anrufen wichtig. Darf das Telefon klingeln? Welches Telefon klingelt? Welches Bild muss dargestellt werden?

- read phone status and identity: Wichtig, wenn du deine Kontakte kategorisiert hast und gewisse Kontakte trotz Ruhemodus dich stören dürfen

Other

- read sync statistics: Wann sind die Kontakte das letzte Mal mit dem Backup in der Cloud synchronisiert worden?

- receive data from Internet: Die App darf das Backup synchronisieren

- view configured accounts: Die App darf die Google Accounts auf deinem Phone einsehen

- view network connections: Wie stark ist die Netzverbindung? Ist WLAN an oder aus? Dies ist relevant, wenn wir Voice over LTE (VoLTE) in Betracht ziehen

- full network access: Damit die App Backups synchronisieren und Telefongespräche aufbauen kann, braucht sie Zugang zum Datennetz wie auch dem Telefonnetz

- control Near Field Communication: Kontaktaustausch via NFC

- read sync settings: Darf die Synchronisationseinstellungen auf dem Phone einsehen

- run at startup: Startet auf, wenn du das Phone einschaltest

- use accounts on the device: Darf die Konten auf dem Phone benutzen, kann direkt von der Kontakt-App zu WhatsApp wechseln, wenn du die Option wählst

- control vibration: Wichtig, wenn du deine Kontakte kategorisiert hast und gewisse Kontakte trotz Ruhemodus dich stören dürfen

- prevent device from sleeping: Das Phone schaltet nicht einfach in den Stand-By wenn du telefonierst

- modify system settings: Darf Synchronisationseinstellungen und andere Settings verändern

- toggle sync on and off: Darf Synchronisationseinstellungen und andere Settings verändern

- install shortcuts: Darf Schnellzugriffe zu Kontakten auf deinem Homescreen erstellen

- read Google service configuration: Darf die Google-Einstellungen einsehen

Das grössere Problem mit den Permissions

In neueren Versionen Androids fragt dich dein Phone, ob du der App eine Berechtigung erteilen oder verweigern möchtest. Wenn eine App gut programmiert ist, dann ist die Funktionsweise der App dadurch im Grossen und Ganzen nicht beeinträchtigt. Du kannst immer noch Bilder auf Instagram ansehen, wenn du der App den Zugriff auf die Kamera verweigerst.

Haarig wird es dann, wenn du das Problem der Kundin im Shop hattest. Sie hat der Kontakt-App auf dem P2 die Permission entzogen, auf die Location Data zuzugreifen. Die App ist sofort abgestürzt. Beim erneuten Aufstarten fragt die App erneut nach der Permission. Wieder verweigert. Wieder Crash. Wieder Neustart. Wieder Frage. Der Loop ist endlos. Das ist schlechtes Coding seitens Lenovo auf dem P2. Da es im Play Store eine Vielzahl Kontakt-Apps gibt, hat Lenovo offensichtlich das Development der eigenen Kontakt-App aufgegeben. Seit spätestens Mai 2018 setzt Lenovo laut Berichten und dem Lenovo Support Pages auf Google Contacts.

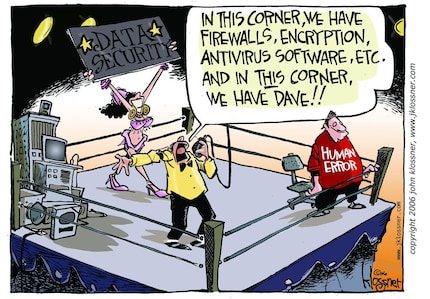

Das Problem mit «Ja, weiter, OK»

So viel Mühe sich Google und andere Android Developer mit Permissions geben, so vergeben ist die Liebesmüh. Der Grund dafür bist du. Die meisten User hinterfragen Permissions leider nicht. Wenn sie eine App installieren, dann klicken sie einfach auf «Ja», «Weiter», «Erlauben» und «OK».

Das ist zwar legitimes Verhalten, aber hilft der Gesamtsituation der fragwürdigen Permissions nicht. Klar, Lenovo führt wahrscheinlich nichts Böses im Schilde, wenn sie die Location Data für eine Kontakt-App wollen. Könnte ein Feature sein, das dir anzeigt, wie weit ein Kontakt von dir entfernt ist.

Andere Apps trachten nach deinen Daten oder nutzen dein Nutzerverhalten einfach dazu, Traffic zu Werbezwecken zu generieren. Ein Beispiel hierfür ist die App TouchPal. Die Tastatur bombardiert dich mit Werbung, selbst wenn du den «No Ads» Premium Pass gekauft hast. Die Kommentare in den Review-Spalten sind voll von «Zeigt schon wieder Werbung an».

Daher mein Rat: Überleg dir, welche Permission du deinen Apps gibst. Sei eher konservativ und probier mal aus, was passiert, wenn du die Permission nicht gibst. Lieber weniger als mehr. Solltest du mal eine Permission verweigern, die die App funktionsuntüchtig macht, dann starte die App einfach neu und sie wird erneut nach der Permission fragen.

Was kann passieren, wenn alles schief geht?

Zum Abschluss dieses Artikels möchte ich noch schnell auf das Worst Case Scenario eingehen: Wenn du einer App zu viele Permissions gibst und irgendwer irgendwas Böses mit deinem Phone anstellt.

Die Threat Researcher von Trend Micro haben in einer Galerie die zwölf am meisten missbrauchten Permissions zusammengestellt.

- Network-based Location: Angriffe, die eine genaue Ortung oder ein definiertes Zielgebiet haben. Zum Beispiel: Wenn du in Russland bist, können die Kriminellen dich auf russische Seiten umleiten, die dir Böses wollen

- GPS Location: Wird bei der Verteilung von Angriffen und Malware mit definiertem Zielgebiet genutzt

- View Network State: Bösartige Apps suchen sich vorhandene Netzwerkverbindungen, damit andere Befehle und Routinen ausgeführt werden, darunter Malware Downloads und das Versenden von Textnachrichten. Die Apps können Netzwerkverbindungen aufbauen und abbrechen, ohne dass du etwas tust, deinen Akku leeren und Datenvolumen aufbrauchen

- View WiFi State: Kriminelle können Device Bugs nutzen, um WiFi-Passwörter zu stehlen und sich so in die Netzwerke, die du verwendest, einklinken

- Retrieve Running Apps: Kriminelle können Information stehlen, die durch aktuell laufende Apps fliessen. Zudem können sie Security Apps ausschalten

- Full Internet Access: Bösartige Apps können mit ihren Command Centers online kommunizieren oder Malware herunterladen

- Read Phone State and Identity: Ein beliebtes Ziel von Malware und Informationen stehlenden Apps

- Automatically Start at Boot: Damit startet eine bösartige App automatisch auf, wenn du dein Phone einschaltest

- Control Vibrator: Wird dann verwendet, wenn eine App etwas Zeit braucht, Informationen aus E-Mails, Textnachrichten und anderen Mitteilungen abzufangen

- Prevent from Sleeping: Bösartige Apps nutzen diese Permission, um dein Phone ständig aktiv zu halten, damit es bösartigen Code ausführt. Das kann auch deinen Akku leeren

- Modify/Delete SD Card Contents: Kriminelle speichern Kopien von gestohlenen Daten auf deiner SD-Karte, bevor sie an ein Command Center weitergereicht werden. Malware kann auch Photos und andere persönliche Daten auf deiner Speicherkarte löschen

- Send SMS Messages: Anbieter von Premium-Diensten können diese Permission nutzen, um von deinem Phone aus kostenpflichtige SMS an eine von ihnen kontrollierte Nummer zu schicken. Damit treiben sie deine Handyrechnung in die Höhe und können zudem mit Command Centers kommunizieren

Die meisten dieser Permissions werden dazu missbraucht, um Kriminellen Tür und Tor zu öffnen, damit sie dein Smartphone entweder wegen seiner Rechenleistung missbrauchen oder Informationen abgreifen können. Nur eine davon kann dir direkten finanziellen Schaden zufügen und nur eine davon kann zum Datenverlust führen.

Trotzdem: Es empfiehlt sich, Permissions nur da wo unbedingt notwendig zu vergeben.

Journalist. Autor. Hacker. Ich bin Geschichtenerzähler und suche Grenzen, Geheimnisse und Tabus. Ich dokumentiere die Welt, schwarz auf weiss. Nicht, weil ich kann, sondern weil ich nicht anders kann.